Dans l’univers mystérieux du cybercrime, peu d’organisations suscitent autant de fascination et d’effroi que le Lazarus Group. Ce collectif de hackers nord-coréens, actif depuis plus de 15 ans, a su transformer le paysage numérique en un véritable terrain de jeu.

Le Lazarus Group est un collectif de hackers qui opère principalement sous l’égide du régime nord-coréen. Créé dans les années 2000, ce groupe a rapidement gagné en notoriété grâce à des attaques audacieuses et sophistiquées. Leur principale caractéristique est leur capacité à mener des opérations qui semblent presque impossibles. En utilisant des techniques de phishing et de malware, ils ont infiltré des systèmes gouvernementaux, des entreprises privées, et même des institutions financières. Leurs attaques sont souvent motivées par des objectifs politiques, cherchant à affaiblir les adversaires de la Corée du Nord.

Une autre particularité du Lazarus Group est leur organisation. Contrairement à d’autres groupes de hackers, ils agissent souvent comme une véritable entreprise, avec des rôles bien définis au sein de l’équipe. Cela leur permet d’optimiser leurs opérations et de maximiser l’efficacité de leurs attaques. Par exemple, certains membres sont spécialisés dans le développement de logiciels malveillants, tandis que d’autres se concentrent sur la collecte d’informations. Cette structure hiérarchique renforce leur capacité à mener des attaques complexes, rendant leur détection et leur traçabilité beaucoup plus difficiles.

Enfin, le Lazarus Group utilise des techniques de camouflage avancées pour dissimuler leurs activités. Ils exploitent des infrastructures de serveurs compromises et utilisent des VPN pour cacher leur localisation. Cela leur permet de mener des attaques à l’échelle mondiale tout en restant invisibles. En somme, le Lazarus Group représente une menace sérieuse pour la sécurité informatique mondiale, et il est impératif de rester vigilant face à leurs évolutions.

Le Lazarus Group est redouté pour plusieurs raisons, notamment leur ingéniosité et leur audace. Ils ont orchestré des attaques qui ont causé des pertes financières colossales, comme le piratage de la Banque centrale du Bangladesh en 2016, où près de 81 millions de dollars ont été détournés. Cette audace leur a permis de se faire un nom sur la scène mondiale, attirant l’attention des agences de sécurité et des gouvernements. Leur réputation de hackers redoutables est donc bien méritée.

En outre, leur capacité à s’adapter et à innover dans leurs méthodes d’attaque les rend particulièrement dangereux. Le Lazarus Group est connu pour utiliser des outils et des techniques de pointe, comme le ransomware WannaCry, qui a paralysé des milliers d’ordinateurs à travers le monde en 2017. Leur approche proactive et leur volonté de tester de nouvelles stratégies les placent toujours un pas en avant par rapport aux défenseurs, rendant leur détection et leur neutralisation d’autant plus difficiles.

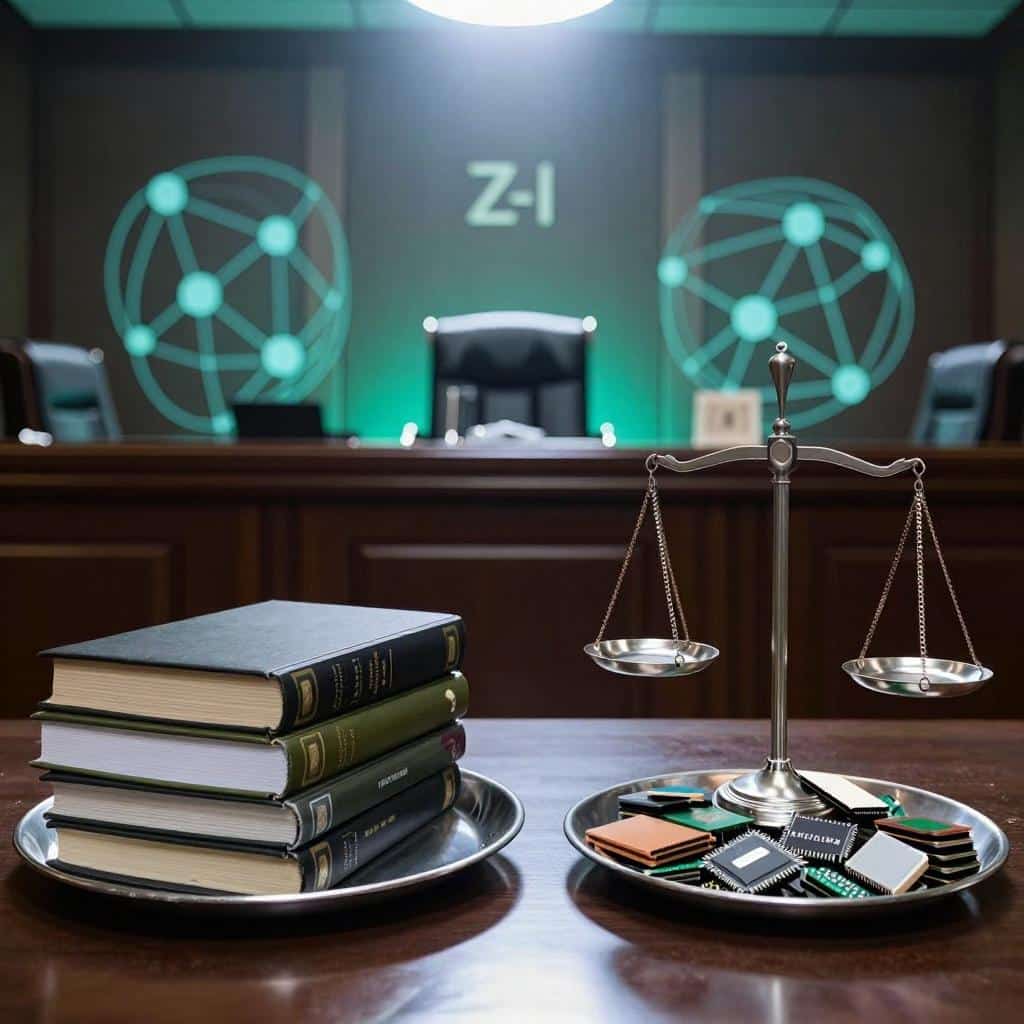

Enfin, leur lien avec le régime nord-coréen ajoute une dimension géopolitique à leur menace. Les attaques menées par le Lazarus Group sont souvent perçues comme des actes de guerre cybernétique, visant à affaiblir des adversaires politiques et économiques. Cela rend leur neutralisation d’autant plus complexe, car cela nécessite une coopération internationale et une compréhension approfondie de la dynamique politique en jeu.

Malgré leur réputation redoutable, le Lazarus Group fait face à plusieurs défis. Tout d’abord, leur dépendance à l’égard de la technologie peut être leur point faible. Les avancées en matière de cyberdéfense et de détection des menaces rendent leurs opérations de plus en plus risquées. Les entreprises et les gouvernements investissent massivement dans des systèmes de sécurité pour contrer ces attaques, et cela peut limiter l’efficacité de leurs méthodes. Par conséquent, les hackers doivent constamment innover pour rester pertinents.

De plus, le lien étroit entre le Lazarus Group et le régime nord-coréen peut également être un handicap. Les sanctions internationales et la pression exercée par les États-Unis et d’autres pays limitent les ressources et les opportunités d’expansion du groupe. En étant associés à un régime isolé, ils peuvent se retrouver dans une position vulnérable, où les options de recrutement et de financement sont restreintes. Cela peut nuire à leur capacité à mener des opérations à grande échelle.

Enfin, les attaques du Lazarus Group, bien que souvent audacieuses, peuvent parfois manquer de précision. Certaines opérations ont échoué ou ont eu des conséquences inattendues, ce qui a conduit à une attention accrue des autorités. Par exemple, le ransomware WannaCry a causé des dommages collatéraux considérables, affectant des hôpitaux et des entreprises innocentes. Cette imprécision peut entraîner des répercussions négatives sur leur réputation et leur efficacité.

Le Lazarus Group incarne la fine ligne entre la cybercriminalité et le cyberterrorisme, brouillant volontairement les frontières entre motivations financières, politiques et stratégiques. Cette organisation, réputée pour sa capacité à innover, exploite aussi bien des failles techniques que la dimension psychologique de ses cibles. Aujourd’hui, ses attaques ne se limitent plus à la simple recherche de gains : elles servent également des intérêts géopolitiques, déstabilisent des économies et sèment la confusion sur la scène internationale.

Face à des adversaires d’une telle complexité, il est plus crucial que jamais pour les entreprises, institutions et particuliers de rester informés et vigilants. Cela implique non seulement de suivre l’évolution des menaces, mais aussi de comprendre les tactiques et techniques employées : spear phishing, malwares sophistiqués, attaques ciblées sur les infrastructures critiques, etc.

Mieux connaître leurs méthodes et motivations, c’est pouvoir anticiper leurs prochaines évolutions. Cela permet d’adapter ses stratégies de défense, de renforcer la sensibilisation des équipes, et de mettre en place une veille constante sur les vulnérabilités émergentes. Seule une approche proactive, mêlant technologie, formation et partage d’information, permettra de contenir la menace Lazarus et, plus largement, de se prémunir contre les groupes d’attaquants les plus avancés.

Dans ce contexte, la cyber-résilience ne doit plus être un objectif secondaire, mais bien une priorité absolue : apprendre de chaque attaque, tester régulièrement ses dispositifs, et cultiver une culture de sécurité partagée à tous les niveaux de l’organisation.

C’est à ce prix que nous pourrons espérer garder une longueur d’avance face à ces acteurs aussi discrets que redoutables.

ces mini cerveaux cultivés en laboratoire ont montré une capacité impressionnante à apprendre et à s’adapter pour résoudre un défi d’ingénierie.

Tu te demandes peut-être ce qu’est un modèle d’incorporation multimodal ?

Imagine que chaque message que tu ouvres pourrait être une attaque de phishing.

Ça chauffe entre le Pentagone et Anthropic, la seule entreprise qui tient à son image publique de fabricant d’IA sûre et éthique

NVIDIA, leader mondial des technologies de l’IA, est actuellement sous le feu des projecteurs